Wer SSL 3.0 nutzt, um eine verschlüsselte Datenübertragung mit dem Browser aufzubauen, macht sich verwundbar für einen Poodle-Angriff (Padding Oracle On Downgraded Legacy Encryption-attack). Angreifer können die am 15. Oktober 2014 veröffentlichte Schwachstelle von SSL 3.0 beim Verbindungsaufbau für einen MITM-Angriff (Man In The Middle) ausnutzen, um vertrauliche Daten der Verbindung zu manipulieren oder Zugänge zu kapern. Aus Kompatibilitätsgründen wird der schon längst veraltete Protokollstandard noch von den meisten Browsern und Servern weiter unterstützt.

Serverbetreiber sollten hinsichtlich der eindeutigen Sicherheitsrisiken das Protokoll vollständig deaktivieren, auch wenn dies Kompatibilitäts-Probleme mit älteren Browsern wie Internet Explorer 6 und dem Betriebssystem Windows XP zur Folge hat. Unter folgendem Link kann man testen, ob Domains SSL 3.0 erlauben: Poodletest für Server

Auf der Seite Poodletest.com können Sie testen, ob Ihr Browser gefährdet ist.

Da der Angriff nur möglich ist, wenn SSL 3.0 von beiden Verbindungspartnern unterstützt wird, ist der beste Schutz gegen die Poodle-Schwachstelle im Browser, veraltete Protokolle generell zu deaktivieren.

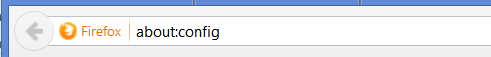

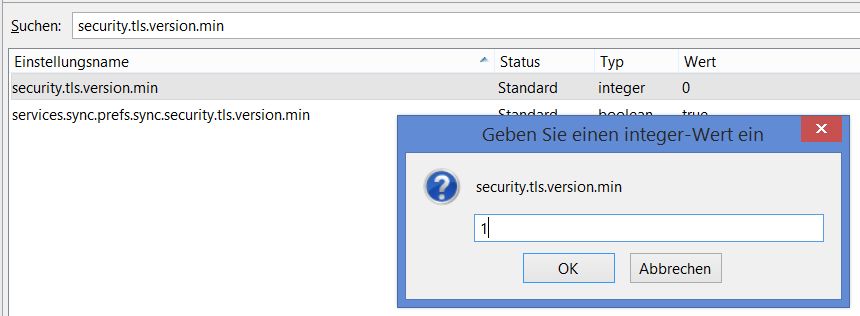

Nutzen Sie Firefox, ist dies einfach umsetzbar. Über die Adresszeile gelangen Sie mit der Eingabe "about:config" zu den Einstellungen.

Dort setzen Sie "security.tls.version.min" auf "1".

Es werden nun mindestens TLS-Versionen für die gesicherte Übertragung verwendet. Alternativ können Sie auch auf die Firefox Version 34 warten, die am 25.11. dieses Jahres erscheint.

Nutzen Sie Google Chrome, sind Sie in der Regel besser geschützt, da hier übliche TLS Protocol Downgrade-Angriffe nicht möglich sind. Trotzdem können Sie sichergehen und per Kommandozeilenoption "--ssl-version-min=tls1" die Verwendung von SSL 3.0 vollständig verbieten.

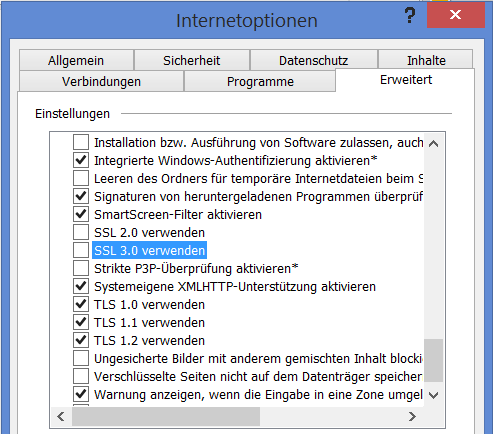

Nutzen Sie Microsoft Internet Explorer, gehen Sie im Menü unter "Internetoptionen" auf "Erweitert". Unter "Sicherheit" entfernen sie das Häkchen bei "Use SSL 3.0" und setzen, wenn nicht vorhanden, alle Häkchen bei den TLS-Versionen.

Das Originalpapier zur Poodle-Lücke können Sie zusätzlich unter www.openssl.org  einsehen.

einsehen.

Bildquellen: ITSB